Der Trojaner "DNS-Changer" sorgt nochmal für Schlagzeilen. Die Schad-Software scheint so übel zu sein, dass sich inzwischen das Bundesamt für Sicherheit und Informationstechnik (BSI) eingeschaltet hat und in Mitteilungen ausdrücklich vor dem Schädling warnt.

Laut Mitteilung des FBI sollen in Deutschland bereits 33.000 Rechner mit DNS-Changer verseucht sein, auf den Kisten wurden neue DNS-Server eingetragen. DNS-Server (Domain Name System Server) sind im Internet die Übersetzer.

Sie sorgen dafür, dass Webseiten über eine URL-Bezeichnung wie www.nickles.de statt ihrer schwer merkbaren IP-Nummern-Adresse aufgerufen werden können. In der Liste eines DNS-Servers steht beispielsweise also, dass mit http://www.nickles.de eigentlich http://87.230.51.33 gemeint ist.

Damit kann sich jeder leicht vorstellen, was so ein Trojaner anrichten kann. Beispielsweise plötzlich auf ganz andere gefälschte Webseite umlenken um Passwörter, Bankdaten und dergleichen abzugreifen.

Im Fall des DNS-Changer wird nichts Böses passieren. Denn: die Verbreiter des Trojaners sind bereits im November 2011 vom FBI geschnappt wurden. Die US-Behörde hat die faulen DNS-Server der Kriminellen durch korrekte DNS-Server ersetzt - allerdings nur als Zwischenlösung. Am 8. März werden diese DNS-Server abgeschaltet und Betroffene, die (unbewusst) über sie surfen haben dann kein brauchbares Internet mehr, WWW-Adressen werden im Browser nicht mehr übersetzt, nicht mehr erkannt.

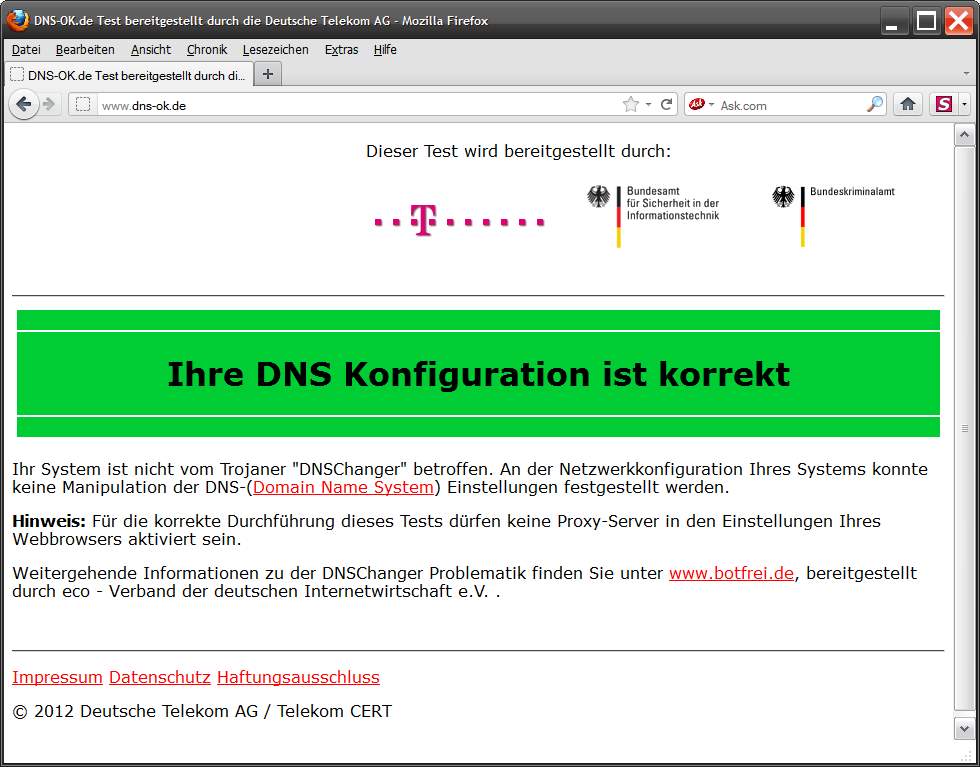

Das BSI hat jetzt in Kooperation mit der Telekom eine Webseite gestartet, über die jeder simpel überprüfen kann, ob ein Rechner vom "DNS-Changer" befallen ist:

Der Befalls-Check ist simpel. Es wird einfach die Webseite www.dns-ok.de aufgerufen, es müssen keine Plugins installiert werden. Der Test funktioniert allerdings nur, wenn in den Browser-Einstellungen keine Proxy-Server aktiviert sind.

Wurde eine Verseuchung entdeckt, besteht kein Grund zur Panik. Als Säuberungs-Tool kann beispielsweise der kostenlose DE-Cleaner verwerdet werden, der auf der Webseite des Anti-Botnet-Beratungszentrum angeboten wird: www.botfrei.de