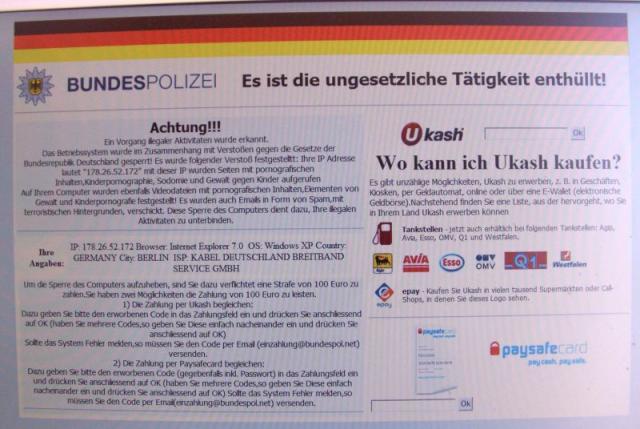

Zurzeit werden viele Leute vom sogenannten "Bundespolizei-Trojaner zermürbt". Plötzlich erscheint auf dem Bildschirm ein großer Hinweis, der angeblich von der Bundespolizei kommt, weil eine ungesetzliche Tätigkeit enthüllt wurde:

Peng. Der Hinweis ist schlagartig da und nimmt den kompletten Bildschirm ein. Ein Arbeiten mit dem Rechner ist nicht mehr möglich. Der Versuch, die Seite per Taskmanager zu schließen, klappt nicht und auch ein Neustart des Systems bringt nichts als erneut den Vollbild-Hinweis. Zur Entfernung des Trojaners fordern die Erpresser eine Zahlung von 100 Euro über das anonyme Bezahlsystem Ukash.

Wer im Internet dann in einem Forum rumjammert, der kriegt in der Regel zwei Dinge: Spott und schlechten Rat. Spott, weil man angeblich zu blöd war, sein System ausreichend gegen Trojaner zu schützen.

Ich war anscheinend zu blöd dazu. Vor ein paar Tagen war der Trojaner beim Versuch eine Internetseite aufzurufen einfach da. Gestern Nacht kam mein Nachbar aufgeregt rüber gerannt. Er hatte das Dings ebenfalls drauf - trotz Viren-/Trojaner-/Malware-Schutzpaket.

Der richtige Rat bei derlei Fällen lautet typischerweise das System platt machen, Windows neu installieren. Dieser Rat IST richtig, aber in der Praxis für "Normalanwender" oft nicht sofort umsetzbar. Wie kriegt man das Ding also auf die Schnelle weg?

Es ist wohl so, dass sich der Trojaner in den "Autostart-Ästen" der Registry versteckt - also beispielsweise HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run und HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run. Die dort eingetragene ausführbare Datei kriegt allerdings einen zufälligen Dateinamen, was eine exakte Entfernungsanleitung unmöglich macht. Dieser meist empfohlene Lösungsansatz ist also eher unbrauchbar.

Weit verbreitet ist auch der Tipp, den Trojaner sofort nach Windows-Start per Taskmanager abzuschießen, damit man sich dann um seine dauerhafte Entfernung kümmern kann. Auch dieser Tipp ist Bullshit, weil man keine Chance hat den zuständigen Prozess im Taskmanager schnell genug zu erkennen.

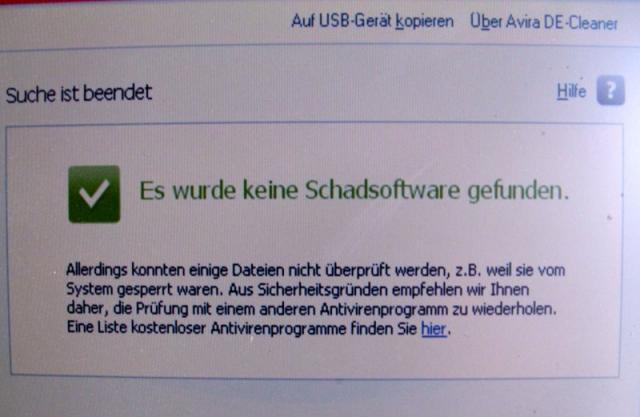

Tipp drei ist die Beschaffung eines kostenlosen Malware-Entfernungs-Tools, das den Trojaner lyncht. Empfohlen wird beispielsweise der "Avira DE-Cleaner". Den kann man kostenlos runterladen und damit einen bootfähigen USB-Stick anfertigen, der das System dann säubern soll. Man braucht also einen zweiten PC um diesen Stick anfertigen zu können. Ich habe den Avira DE-Cleaner spaßeshalber mal ausprobiert:

Nach einer halben Ewigkeit war der Avira DE-Cleaner mit dem Scannen der Laufwerke durch und teilte mit, dass keine Schadsoftware gefunden wurde. Anscheinend mutiert der "Bundespolizei"-Trojaner zu schnell, als dass ihn Tools erkennen können.

Die schnelle Lösung: Was bei meinem Rechner und auch auf dem meines Nachbarn funktionierte ist ein Trick, der so billig ist, dass viele gewiss nicht dran denken. Beim Start von Windows einfach ins erweiterte Startmenü gehen (also F8-Taste hämmern).

Dort gibt es eine Option namens " Letzte als funktionierend bekannte Konfiguration wieder herstellen". Das spült den Trojaner mit einer kleinen Portion Glück weg. Natürlich kann man das auch unter Windows machen, wenn man es noch schafft, schnell genug an den Systemwiederherstellungs-Mechanismus ran zu kommen.

Solange der Trojaner noch voll aktiv im System ist, schafft man das nicht schnell genug. Aber es gibt Fälle, wo es ein Malware-Scanner schafft, den Virus wenigstens teilsweise zu grillen - dann kann dieser Tipp dann den Rest erledigen.

Natürlich ist ein auf diese Weise "gerettetes" System nicht unbedingt sauber. Man weiß nie, was ein Trojaner angestellt hat, wo er überall drinnen hockt. Der einzige sichere Weg ist deshalb eine Neuinstallation des Betriebsystems. Ich habe in meinem Fall auf eine Neuinstallation verzichtet und bislang von dem Trojaner nichts mehr gespürt.

Ich werde das System halt mal eine Weile im Auge behalten. Es platt machen und neu aufsetzen werde ich nur dann, wenn ich exakt rauskriege WARUM mich dieser Trojaner erwischt hat. Angst davor, dass jetzt eine "Bombe" in meinem Rechner hockt, habe ich nicht.

Im Hinblick auf die endlosen Sicherheitslücken bei Betriebssystemen und Software, möchte ich gar nicht wissen, wie viele "Bomben" sowieso schon vorhanden sind, die von Schutz-Software nicht erkannt werden.

Nickles Blog 212 Themen, 8.723 Beiträge

Ich hatte vorgestern auch mal wieder das Vergnügen mit einem Vertreter dieser Spezies (ein relativ neuer wie mir scheint)... aber der Reihe nach.

Am frühen Morgen rief die Sekretärin eines Kunden an mit einem Hilferuf... ihr Rechner sei gesperrt wegen angeblicher Raubkopien, Pornos, weiß der Teufel und sie solle 100€ zahlen um wieder an die Daten zu kommen... da dachte ich mir noch dass das Problem schnell zu beheben ist, es war ja schließelich nicht meine erste Begegnung mit diesem Übeltäter - leider gibt es eben immer wieder Kunden die darauf bestehen auf ihren Rechnern als Administratoren arbeiten zu müssen entgegen aller Argumente und Warnungen - nunja, also bin ich direkt los zum Kunden.

Als ich ankam war der Rechner auch noch an und das Netzwerkkabel auf meinen Rat hin abgezogen (und das war sehr gut wie sich heraus stellte). Nachdem ich mich überzeugt hatte dass der Taskmanager, der Explorer und alle anderen hilfreichen Tools gesperrt waren wollte ich den Rechner neu starten um in den abgesicherten Modus zu gelangen und mir anzusehen was an Schaden und Schädlingen eventuell eingeschleppt wurde... aber oh Schreck, ein Booten in den abgesicherten Modus ging nicht -> Bluescreen... das Viech hatte also Systemdateien ausgetauscht oder unbrauchbar gemacht. Auch mehrere Versuche halfen nichts.

Jetzt stand ich vor der Wahl direkt eine Neuinstallation vorzunehmen und auf die Begutachtung des Schadens zu verzichten oder mir mehr Mühe zu geben... ich entschied mich dann für letzteres, da ich genauer wissen wollte was an Schaden entstanden ist.

Mit Hilfe einer Linux-Live-CD habe ich dann das System gebootet und mich auf der Festplatte umgesehen und da sah einiges sehr seltsam aus. Jede Menge Dateien mit unbrauchbarem Dateinamen aus Zufallszeichen und ohne Dateiendung. Da ging ich noch davon aus, dass es einer der neueren Abkömmlinge des Trojaners ist der die Dateien verschlüsselt. Ich habe mir deswegen zwei der zerstörten Dateien heraus gesucht von denen ich wusste welche Dateien es gewesen sein müsste und habe mir von Server per USB-Stick aus dem Backup die passenden Originaldateien geholt für eine Known-Plain-Text Attacke auf die Verschlüsselung da dieser Schädling meines Wissens eine einfache XOR-Verknüpfung nutzt.

Nachdem ich ein kurzes Skript geschrieben hatte um die Originaldateien mit den "verschlüsselten" per XOR zu verknüpfen war das Ergebnis leider ziemlich negativ, es gab keine XOR-Verknüpfung, die Dateien waren also nicht verschlüsselt sondern einfach mit Zufallswerten überschrieben worden. Zum Glück wurde der befallene Rechner schnell vom Netzwerk getrennt, denn sonst hätte er dies wahrscheinlich auch auf den verbundenen Netzlaufwerken auf dem Server getan (auch wenn dafür Backups existieren wäre das äußerst unschön gewesen).

Bei weiteren Untersuchungen am System fand ich dann auch die Schadprozesse (zwei an der Zahl) und die betreffenden Einträge in der Windows-Registry die zum einen den Explorer lahm legten und statt dessen den Schädling starteten und die Einträge die die Programme explorer.exe, taskmgr.exe und regedit.exe blockierten.

Nachdem ich jetzt wusste was ich wissen wollte habe ich das System mit einem Image wieder hergestellt und das Profil und die Dateien der Sekretärin aus dem Backup wieder hergestellt, die Arbeit des Vormittags war damit zwar verloren, aber Strafe muss sein - zu retten war von den Dateien (die sie schlauerweise lokal abgelegt hatte) ohnehin nichts mehr.

Da der Schädling erwartungsgemäß über Mail gekommen ist habe ich mir auch noch ihr Postfach angesehen und es waren Sage und Schreibe 7 Mails an diesem Tag gekommen, die dieses Mistviech huckepack trugen, alle mit Rechnung.zip, Mahnung.zip, Paketkarte.zip und ähnlichem Müll im Anhang - man kann es den Leuten hundert Mal vorbeten, es scheint nichts zu nützen.

Mein persönliches Fazit der Geschichte ist - außer dass Schädlinge per Mail zu verschicken wahrscheinlich nie aus der Mode kommen wird - dass die Schädlingsschreiber immer fieser werden. Es reicht ihnen nicht mehr nur den Rechner zu blockieren oder die Dateien reversibel zu verschlüsseln (auch wenn sie nach dem Bezahlen beides nie und nimmer rückgängig machen würden), jetzt zerstören sie Daten irreversibel. Wer sich so einen Fiesling einfängt und keine Backups hat, der ist echt angeschmiert! Zudem müssen die Backups selbst so gesichert sein, dass das System (und somit der Schädling) keinen Zugriff darauf hat, denn selbst ein älteres lokales Backup auf einer zweiten Partition hatte das Mistviech mit Zufallsdaten überschrieben.