Generell sind Smartphones mit einer vierstelligen PIN geschützt, es gibt also 10.000 Möglichkeiten. Wer ein Smartphone knacken will, muss also einfach diese 10.000 vierstelligen Zahlen ausprobieren. Tüftler haben jetzt einen billigen Roboter gebaut, der diese mühselige Arbeit vollautomatisch durchzieht.

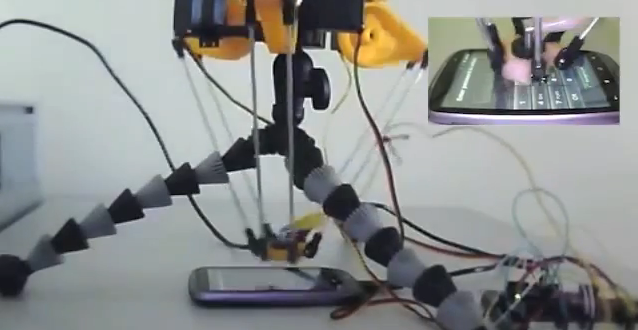

Laut Verge wurde R2B2 mit Teilen aus einem 3D-Drucker geschaffen. Hinzu kommen eine billige Webcam, ein paar Servo-Motoren und ein Smartphone-Eingabestift.

Als Rechenwerk dient ein Aduino Microcontroller. Der Materialwert von R2B2 soll 200 Dollar betragen.

Auf der kommenden Hackerveranstaltung Black Hat ab 23. Juli wollen die Entwickler R2B2 und auch ein weiteres Modell namens C3BO vorstellen. C3BO ist für kapazitive Touchscreens konzipiert, hat keine beweglichen Teile, arbeitet mit „elektrischen Feldern“. Zeitgleich mit der offiziellen Vorführung wollen die R2B2-Macher auch eine detaillierte Bauanleitung und die 3D-Druckerdateien veröffentlichen.

Aktuell gibt es bereits einen kurzen Videoclip, der R2B2 im Einsatz zeigt: http://www.youtube.com/watch?v=9R_D-zX3yP8

Simple und effektive Idee. Ich denke, dass sich so ein Roboter auch mühelos mit dem uralten Lego Mindstorms Roboterbausatz realisieren lässt. Das ist vermutlich weniger Bastelaufwand.

Was ich nicht ganz kapiere: soweit mir bekannt, wird eine Smartphone-SIM-Karte verriegelt, wenn hintereinander mehrmals eine falsche Pin eingegeben wird. Man braucht dann die „Puk“ um die Karte wieder zu entsperren. In so einem Fall dürfte R2B2 wohl keine Chance haben.